Microsoft cảnh báo về một chiến dịch tấn công đang diễn ra nhắm vào tài khoản Microsoft 365 thông qua device code phishing. Nhóm tin tặc Storm-2372, có thể liên quan đến một chiến dịch của nhà nước Nga, đang lợi dụng phương thức device code authentication flow – vốn được sử dụng trên các thiết bị hạn chế đầu vào như TV thông minh hoặc IoT – để chiếm quyền truy cập tài khoản Microsoft.

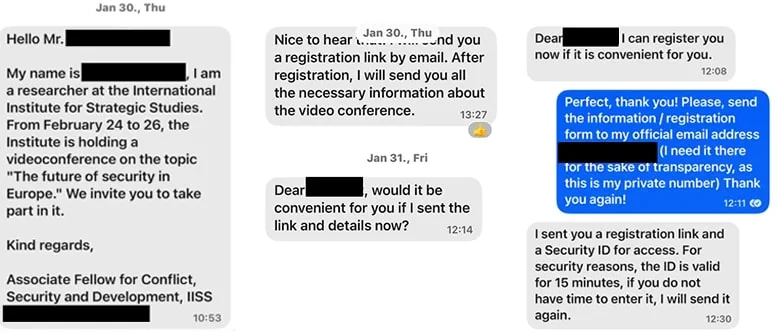

Bằng cách giả mạo người quen và tiếp cận nạn nhân qua WhatsApp, Signal hoặc Microsoft Teams, tin tặc thiết lập lòng tin trước khi gửi lời mời họp trực tuyến giả mạo chứa mã thiết bị do chúng tạo ra. Khi nạn nhân nhập mã này vào hệ thống Microsoft, tài khoản của họ bị chiếm quyền điều khiển mà không cần mật khẩu.

Không chỉ đánh cắp email, Storm-2372 còn sử dụng client ID đặc biệt của Microsoft Authentication Broker để tạo token mới, duy trì quyền truy cập dài hạn vào hệ thống. Chúng có thể đăng ký thiết bị vào Entra ID, lấy Primary Refresh Token (PRT) và tiếp tục thu thập dữ liệu ngay cả khi người dùng đã đăng xuất.

Microsoft khuyến nghị các tổ chức chặn xác thực bằng device code nếu không cần thiết, đồng thời thiết lập Conditional Access trên Microsoft Entra ID để giới hạn xác thực trên các thiết bị hoặc mạng tin cậy. Nếu nghi ngờ bị tấn công, cần thu hồi refresh token ngay lập tức, buộc người dùng xác thực lại và giám sát các hoạt động đăng nhập bất thường, đặc biệt là các yêu cầu xác thực từ IP lạ hoặc trong khoảng thời gian ngắn.