Tại hội nghị Chaos Communication Congress (CCC) vừa qua, một lỗ hổng nghiêm trọng cho phép kẻ tấn công vượt qua mã hóa BitLocker của Windows và truy cập dữ liệu nhạy cảm, ngay cả trên các hệ thống đã được vá lỗi.

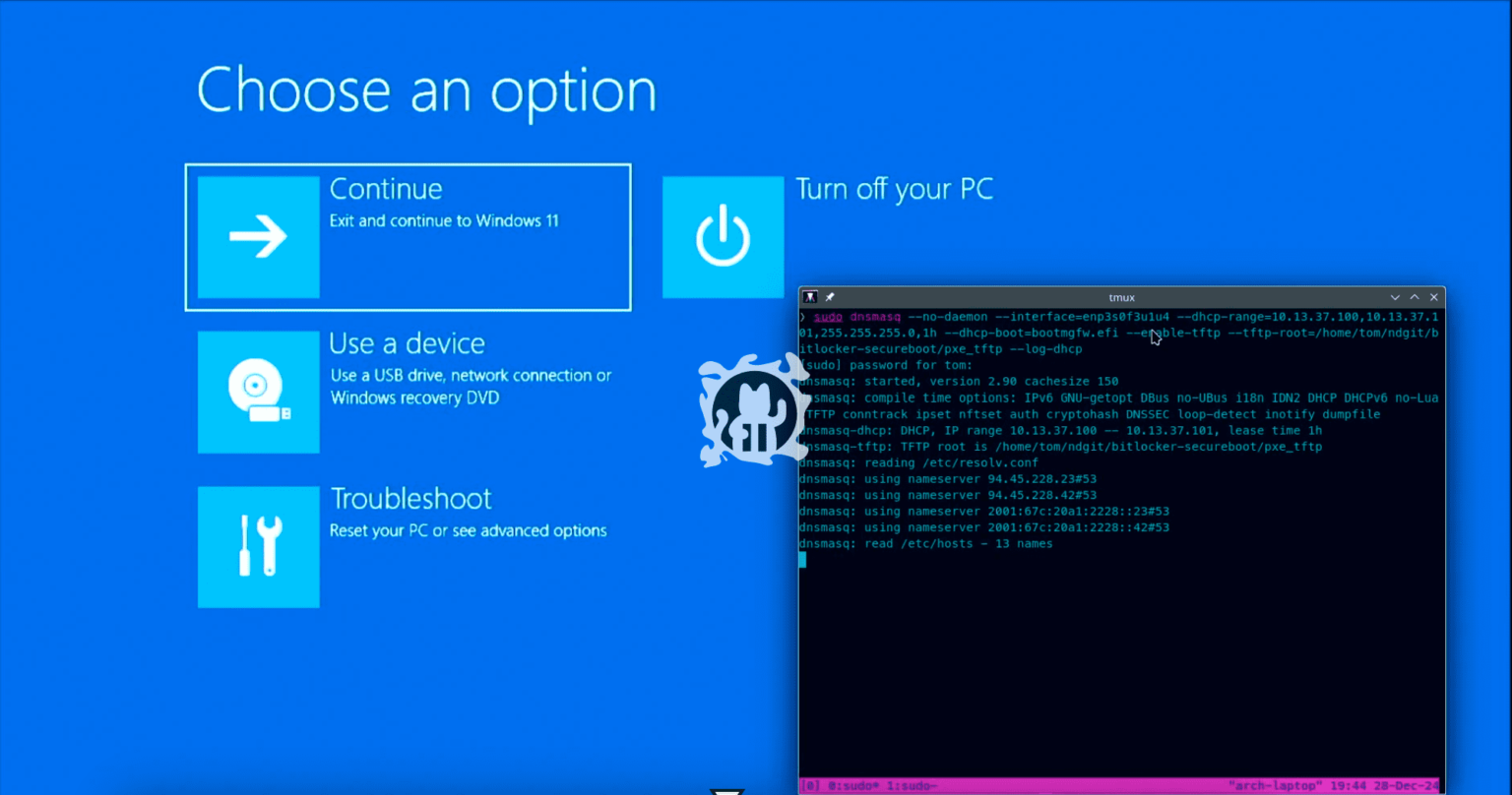

Lỗ hổng này, được đặt tên là “bitpixie” (CVE-2023-21563), đã được Microsoft xử lý lần đầu vào tháng 11 năm 2022. Tuy nhiên, kẻ tấn công có thể lợi dụng một bootloader Windows cũ thông qua Secure Boot để lấy khóa mã hóa. Cuộc tấn công này chỉ cần có quyền truy cập vật lý trong thời gian ngắn và kết nối mạng – không cần bất kỳ thiết bị phần cứng hay công cụ đặc biệt nào.

Nguyên nhân gốc rễ của vấn đề nằm ở dung lượng hạn chế để lưu trữ các certificates trong UEFI, một thành phần quan trọng trong quá trình khởi động. Để giảm thiểu rủi ro tạm thời, người dùng nên đặt mã PIN tùy chỉnh cho BitLocker hoặc vô hiệu hóa quyền truy cập mạng qua BIOS. Tuy nhiên, ngay cả một thiết bị USB cơ bản có kết nối mạng cũng có thể hỗ trợ cho cuộc tấn công.

Mặc dù người dùng cá nhân không phải là mục tiêu chính, nhưng tác động đối với các tổ chức doanh nghiệp, chính phủ và các môi trường yêu cầu bảo mật cao là rất đáng lo ngại. Khả năng giải mã hoàn toàn một thiết bị chỉ với một lần truy cập vật lý ngắn gọn đã đặt ra những mối lo lớn về bảo vệ dữ liệu.