Năm 2024 đánh dấu sự gia tăng đáng kể các cuộc tấn công mạng nhắm vào những doanh nghiệp tên tuổi, với hàng loạt sự cố xâm phạm dữ liệu và tấn công hạ tầng nghiêm trọng. Xu hướng này được dự báo sẽ tiếp diễn trong năm 2025, buộc các tổ chức phải chủ động trong việc đối phó với các mối đe dọa từ malware. Dưới đây là một số malware phổ biến trong năm 2025 sắp tới.

Lumma – Công cụ đánh cắp dữ liệu tinh vi

Lumma là một malware chuyên thu thập thông tin nhạy cảm, xuất hiện trên Dark Web từ năm 2022. Công cụ này được thiết kế để xâm nhập sâu vào các ứng dụng mục tiêu, lấy cắp thông tin đăng nhập, dữ liệu tài chính và nhiều thông tin cá nhân khác.

Lumma không ngừng được phát triển để tăng cường tính năng, từ việc ghi lại lịch sử duyệt web, đánh cắp dữ liệu ví tiền điện tử, đến triển khai các phần mềm độc hại khác. Trong năm 2024, Lumma được phân phối qua nhiều kênh như CAPTCHA giả mạo, các nền tảng torrent, và chiến dịch email phishing tinh vi.

XWorm – Malware kiểm soát từ xa mạnh mẽ

Xuất hiện lần đầu vào giữa năm 2022, XWorm nhanh chóng trở thành công cụ ưa thích của hacker nhờ khả năng kiểm soát từ xa mạnh mẽ. Công cụ này không chỉ đánh cắp dữ liệu tài chính, mật khẩu, mà còn giám sát người dùng qua webcam, ghi âm, và quét các kết nối mạng.

Trong năm 2024, XWorm đã trở thành yếu tố chính trong các chiến dịch tấn công lớn, tận dụng hạ tầng hợp pháp như CloudFlare và chứng chỉ số để qua mặt hệ thống bảo mật.

Hầu hết các cuộc tấn công XWorm bắt đầu bằng email phishing với liên kết dẫn đến các file nén độc hại. Malware này sử dụng MSBuild.exe để duy trì sự hiện diện và thực hiện các tác vụ như thu thập dữ liệu hoặc kiểm soát hệ thống.

AsyncRAT – Trojan ẩn mình trong các chiến dịch AI tinh vi và phức tạp

Ra mắt từ năm 2019, AsyncRAT đã được sử dụng trong nhiều chiến dịch tấn công mạng, ban đầu được ngụy trang dưới dạng các email spam liên quan đến đại dịch COVID-19. Trojan này được trang bị khả năng ghi lại hoạt động màn hình, theo dõi thao tác bàn phím, cài đặt phần mềm độc hại bổ sung, đánh cắp thông tin cá nhân và vô hiệu hóa phần mềm bảo mật.

Trong năm 2024, AsyncRAT vẫn là mối đe dọa tấn công mạng nghiêm trọng, thường xuất hiện dưới dạng phần mềm bẻ khóa hoặc các chuỗi tấn công tự động hóa bởi AI. Các cuộc phân tích malware này cho thấy nó tận dụng PowerShell để tải các payload và thực hiện các cuộc xâm nhập phức tạp.

Remcos – Công cụ “hợp pháp” biến thành vũ khí tấn công

Ra mắt từ năm 2019 như một giải pháp quản trị từ xa hợp pháp, Remcos nhanh chóng bị lạm dụng cho các chiến dịch tấn công mạng. Malware này cho phép kẻ tấn công kiểm soát toàn diện hệ thống, từ việc ghi lại thao tác phím đến thu thập dữ liệu nhạy cảm hoặc theo dõi hoạt động người dùng.

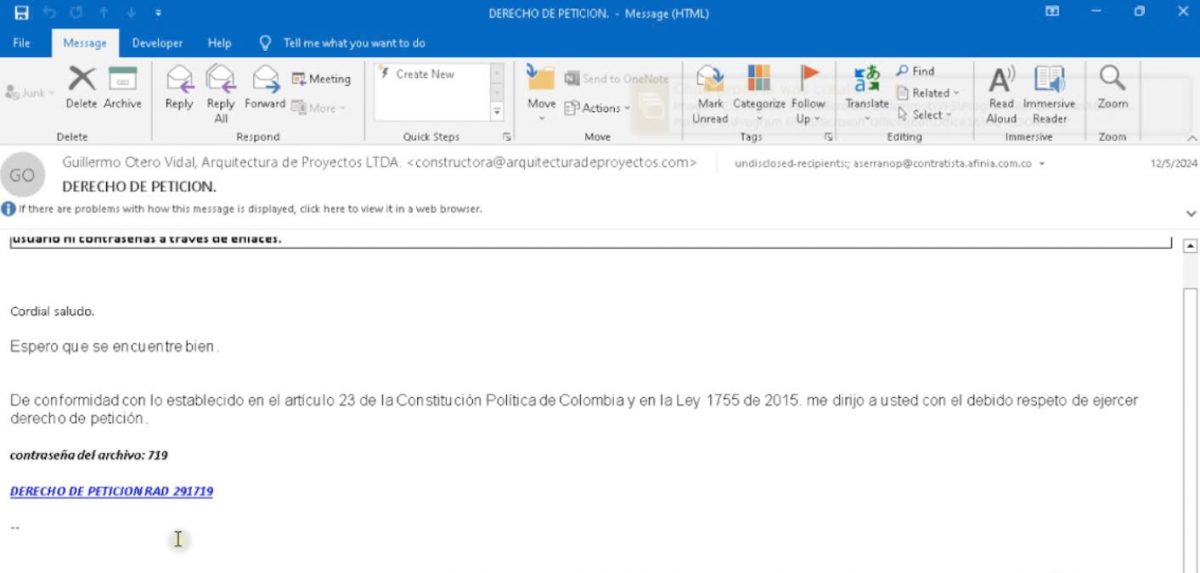

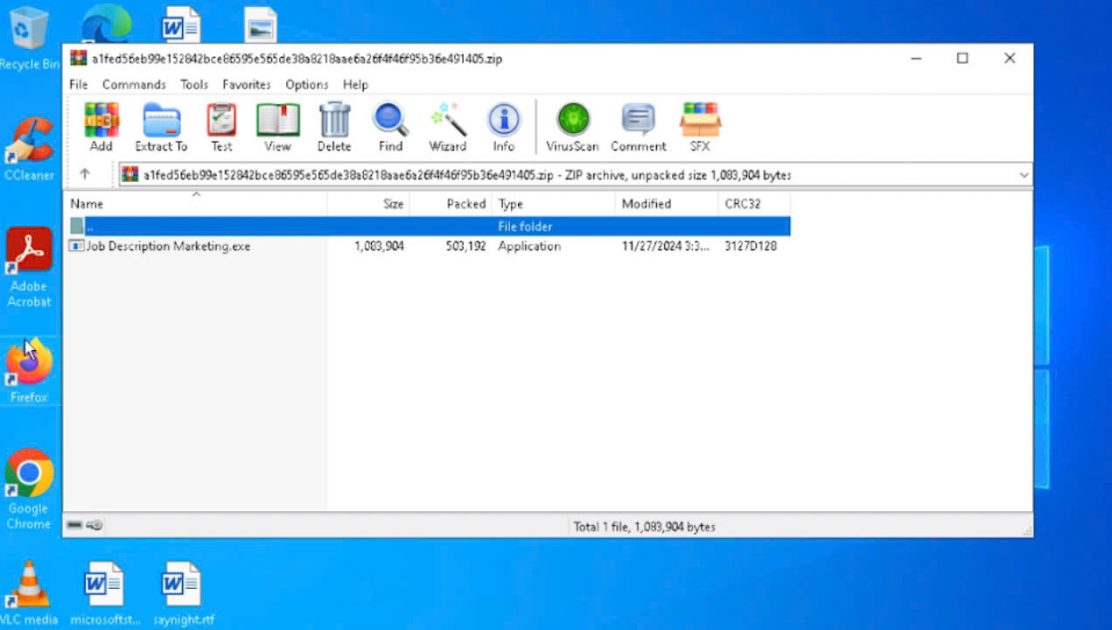

Trong năm 2024, Remcos được phân phối qua các email phishing chứa file đính kèm mã hóa, tận dụng script để triển khai payload độc hại. Phân tích cho thấy các chuỗi tấn công mạng thường sử dụng VBScript và PowerShell, khai thác các lỗ hổng cũ để tối ưu hóa khả năng xâm nhập. Quy trình tấn công thường bắt đầu bằng email phishing chứa tệp nén có mật khẩu. Tệp độc hại sử dụng các lệnh cmd và quy trình hệ thống Windows để tải và thực thi mã độc.

LockBit – Ông vua ransomware trong thị trường RaaS

LockBit tiếp tục khẳng định vị thế, thống trị không gian ransomware vào năm 2024, với khả năng tấn công nhanh chóng và mã hóa hàng trăm tệp chỉ trong vài giây. Đây là công cụ hàng đầu trong mô hình Ransomware-as-a-Service (RaaS), gây ảnh hưởng lớn đến các tổ chức lớn như Royal Mail (Anh) và Phòng Thí nghiệm Hàng không Vũ trụ Ấn Độ.

LockBit được thiết kế để mã hóa dữ liệu với tốc độ cao và để lại thông báo đòi tiền chuộc. Mặc dù các cơ quan thực thi pháp luật đã tiến hành nhiều biện pháp để triệt phá nhóm này, LockBit vẫn không ngừng phát triển, với kế hoạch ra mắt phiên bản 4.0 trong năm 2025.

VSEC Compromise Assessment – Lời giải cho những thách thức tấn công mạng hiện đại

Trong bối cảnh các cuộc tấn công mạng ngày càng tinh vi, việc ứng dụng dịch vụ VSEC Compromise Assessment (Đánh giá xâm nhập hệ thống) là cần thiết để bảo vệ tổ chức khỏi những tổn thất không đáng có.

Bằng thực hiện các cuộc khảo sát và phân tích sâu để tìm ra các dấu hiệu xâm nhập, ngay cả khi các giải pháp phòng thủ như WAF, IPS, AV không phát hiện được, dịch vụ này giúp phát hiện các mối đe dọa tiềm ẩn trong hệ thống, bao gồm những mối nguy mà các giải pháp phòng thủ hiện tại chưa thể ngăn chặn.

Điều này cho phép các tổ chức phản ứng nhanh chóng, hạn chế rủi ro tiềm tàng, và bảo vệ dữ liệu khỏi bị mất mát hoặc tổn hại uy tín. Dịch vụ Compromise Assessment không chỉ giúp bảo vệ hệ thống mà còn giúp doanh nghiệp định hình chiến lược bảo mật lâu dài. Với khả năng phát hiện mối đe dọa sớm, bạn có thể chủ động bảo vệ doanh nghiệp khỏi các cuộc tấn công mạng nguy hiểm trong tương lai.