Trong năm qua, các cuộc tấn công cross-domain đã nổi lên như một chiến thuật mới được các đối tượng xấu sử dụng ngày càng nhiều. Các hoạt động này khai thác điểm yếu trên nhiều lĩnh vực khác nhau – bao gồm các endpoint, hệ thống nhận dạng và môi trường đám mây – nhằm xâm nhập vào tổ chức, di chuyển ngang và tránh bị phát hiện.

Những nhóm tội phạm mạng như SCATTERED SPIDER hay các nhóm liên quan đến Triều Tiên như FAMOUS CHOLLIMA là minh chứng rõ ràng cho việc sử dụng kỹ thuật tinh vi để tấn công vào các môi trường kết nối phức tạp.

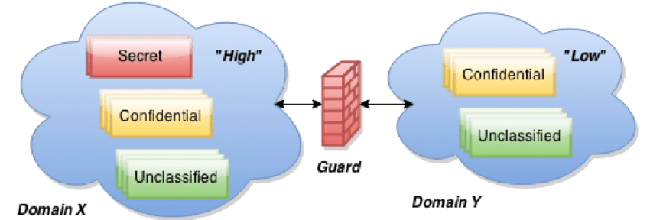

Trọng tâm của các cuộc tấn công cross-domain này là khai thác danh tính hợp pháp. Thay vì “phá khóa” để xâm nhập, kẻ tấn công giờ đây “đăng nhập” một cách hợp lệ nhờ vào thông tin xác thực bị đánh cắp. Một khi đã vào được bên trong, chúng lợi dụng các công cụ và quy trình sẵn có để di chuyển giữa các hệ thống, leo thang quyền truy cập mà không bị chú ý.

Lỗ hổng trong bảo mật danh tính dẫn đến cross-domain

Sự gia tăng của các cuộc tấn công cross-domain dựa trên danh tính đã cho thấy rõ lỗ hổng trong cách tiếp cận bảo mật của nhiều tổ chức. Thay vì coi bảo mật danh tính là một phần cốt lõi, nhiều doanh nghiệp chỉ xem đây là một yêu cầu mang tính thủ tục. Hậu quả là họ sử dụng các công cụ rời rạc, không đủ khả năng bao quát toàn bộ vấn đề, dẫn đến những “điểm mù” và giảm hiệu quả hoạt động.

Hơn nữa, việc thiếu sự phối hợp giữa các nhóm quản lý công cụ IAM (Identity and Access Management) và các nhóm vận hành an ninh mạng đã tạo ra những khoảng trống nguy hiểm trong hệ thống bảo mật dễ bị tấn công. Đây chính là lỗ hổng mà kẻ xấu thường xuyên lợi dụng để thực hiện các cuộc tấn công cross-domain một cách dễ dàng.

Cải tiến bảo mật

Để đối phó với các cuộc tấn công cross-domain phức tạp này, các tổ chức cần thay đổi cách tiếp cận, từ việc dùng các giải pháp chắp vá sang một chiến lược thống nhất và toàn diện.

- Đặt danh tính làm trọng tâm:

Một hệ thống bảo mật hiện đại cần tích hợp khả năng phát hiện và phản ứng mối đe dọa trên danh tính, endpoint và cloud vào một nền tảng duy nhất. Điều này không chỉ giúp loại bỏ sự thiếu hiệu quả của các công cụ rời rạc mà còn tạo ra nền tảng vững chắc cho hệ thống phòng thủ toàn diện. - Tăng cường giám sát toàn diện:

Để bảo vệ hiệu quả, doanh nghiệp cần có khả năng giám sát toàn bộ môi trường, từ hệ thống tại chỗ, cloud cho đến các ứng dụng SaaS. Sự tích hợp mượt mà giữa các công cụ bảo mật giúp loại bỏ hoàn toàn điểm mù, biến hệ thống nhận dạng thành lớp tường lửa kiên cố trước các mối đe dọa. - Bảo vệ theo thời gian thực:

Với danh tính là trung tâm của hệ thống, các tổ chức có thể chuyển sang phát hiện và phản ứng với mối đe dọa theo thời gian thực. Sử dụng các dịch vụ bảo mật doanh nghiệp của VSEC, doanh nghiệp có thể giám sát và xử lý các mối nguy dựa trên hành vi, ngăn chặn các cuộc tấn công trước khi chúng leo thang.

Bảo vệ doanh nghiệp với VSEC Compromise Assessment

Đối với việc bảo vệ hệ thống toàn diện trước các cuộc tấn công cross-domain, VSEC đã khẳng định vị thế hàng đầu trong an toàn an ninh mạng với dịch vụ Compromise Assessment (CA), cung cấp khả năng bảo mật toàn diện giúp phòng ngừa, giảm thiểu rủi ro trước các mối đe dọa an toàn thông tin trong doanh nghiệp.

Dịch vụ này không chỉ dựa vào công nghệ tiên tiến mà còn được hỗ trợ bởi đội ngũ chuyên gia giàu kinh nghiệm, mang đến khả năng phát hiện và ngăn chặn mối đe dọa vượt trội.

VSEC không chỉ cung cấp giải pháp kỹ thuật mà còn giúp doanh nghiệp nâng cao hiệu quả hoạt động và giảm thiểu chi phí. Compromise Assessment không chỉ là một phương tiện phòng ngự hiệu quả mà còn là một công cụ định hình chiến lược bảo mật cho doanh nghiệp của bạn.

Với khả năng phát hiện sớm các mối đe dọa và cung cấp thông tin chi tiết về hệ thống của bạn, Compromise Assessment là một bước quan trọng để đảm bảo an toàn cho doanh nghiệp của bạn trong một môi trường nguy hiểm và phức tạp.