Trong an ninh mạng, các nhà nghiên cứu thường tập trung vào chiến thuật của kẻ tấn công. Nhưng nếu nhìn từ góc độ của nạn nhân, tác động của Malicious AdTech trên các trang web bị xâm nhập còn đáng lo ngại hơn cả malvertising thông thường. Một khi trang web bị kiểm soát, người dùng trở thành con mồi trong một mạng lưới tấn công tinh vi mà khó có thể thoát ra.

Burton, một chuyên gia an ninh mạng, đã thử nghiệm trên một chiếc Google Pixel 2, truy cập vào một trang web bị nhiễm có tên germannautica[.]com—một phần của chiến dịch do nhóm VexTrio Viper vận hành. Ngay lập tức, thiết bị bị cuốn vào một hệ thống chuyển hướng phức tạp (TDSs), nơi mọi cú nhấp chuột đều được lọc dựa trên vị trí, trình duyệt và thậm chí cả hành vi người dùng.

Chỉ trong vài giây, người dùng sẽ nhận được yêu cầu cấp quyền push notifications từ một trang web hoàn toàn xa lạ, được ngụy trang dưới dạng CAPTCHA giả. Một cú nhấp chuột vô tình đã mở ra cánh cửa cho hàng loạt mối đe dọa an ninh mạng.

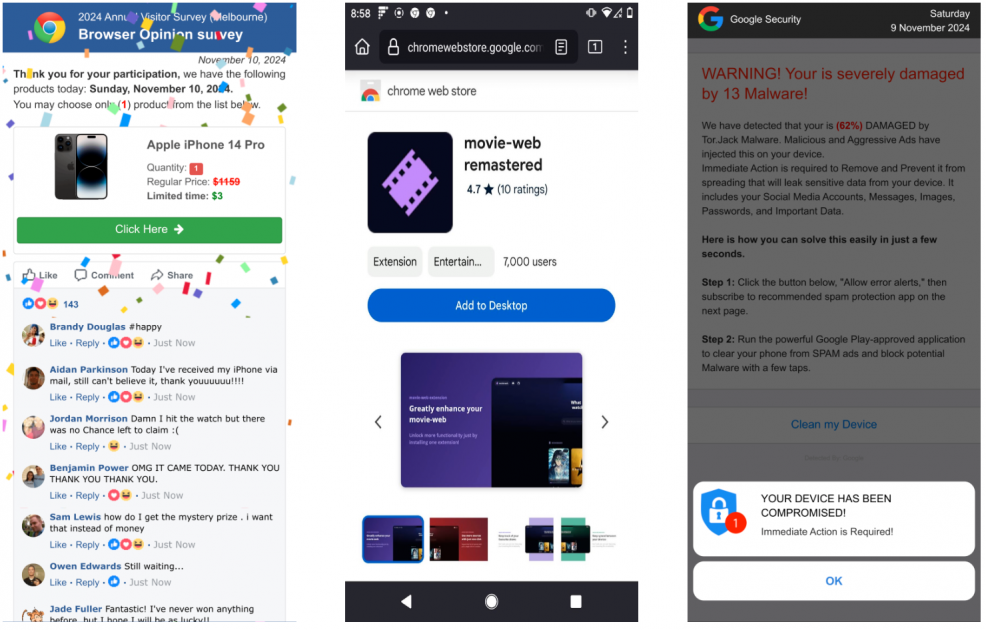

Ngay sau khi chấp nhận thông báo, nạn nhân bắt đầu nhận hơn 100 push notifications mỗi ngày, mỗi thông báo dẫn đến một trang web lừa đảo khác nhau như giả mạo cảnh báo bảo mật, đẩy người dùng mua phần mềm diệt virus không cần thiết, lừa đảo trúng thưởng, hoặc các ứng dụng chứa adware, biến điện thoại thành công cụ hiển thị quảng cáo liên tục, làm giảm hiệu suất thiết bị.

Ngay cả khi người dùng xóa lịch sử trình duyệt và tắt quyền thông báo vẫn không thể thoát khỏi vòng lặp nội dung bị thao túng. Các nền tảng quảng cáo lớn như Google và Taboola vẫn tiếp tục hiển thị các quảng cáo và tin tức bị kiểm soát bởi AdTech độc hại, khiến trải nghiệm duyệt web của nạn nhân gần như không thể phục hồi.

Malicious Adtech: Tấn công xâm nhập không cần malware – chỉ cần một dòng code

Không giống như ransomware hay phishing, Malicious AdTech không cần cài đặt mã độc để xâm nhập vào hệ thống của nạn nhân. Kẻ tấn công chỉ cần nhúng một dòng code vào một trang web bị kiểm soát hoặc hợp tác với các công ty quảng cáo mờ ám để kiếm tiền từ mỗi lần nhấp chuột.

Một mạng lưới tiếp thị liên kết nơi kẻ gian không chỉ kiếm lợi từ quảng cáo mà còn dụ dỗ nạn nhân vào các gói đăng ký lừa đảo. Một trong những chiến thuật lừa đảo phổ biến nhất là scareware—các cảnh báo bảo mật giả mạo nhằm đẩy người dùng tải xuống phần mềm không cần thiết hoặc độc hại.

Các trang web này mạo danh những thương hiệu bảo mật lớn như McAfee, Norton, TotalAV, hiển thị cảnh báo nhấp nháy, giả vờ quét virus và sử dụng các chiến thuật tâm lý để khiến nạn nhân hoảng loạn để lừa người dùng mua phần mềm với giá thấp ban đầu nhưng sau đó bị ràng buộc vào các khoản phí định kỳ đắt đỏ.

Thực hiện đánh giá xâm nhập hệ thống VSEC để ngăn chặn sớm nguy cơ

Hệ sinh thái quảng cáo kỹ thuật số đang trở thành một công cụ đắc lực cho tội phạm mạng. Khi Malicious AdTech tiếp tục phát triển, việc vô hiệu hóa các mạng lưới TDS và phá vỡ quan hệ hợp tác giữa các nền tảng quảng cáo và kẻ tấn công sẽ là chìa khóa để ngăn chặn làn sóng tấn công quy mô lớn này.

Thực hiện đánh giá xâm nhập hệ thống giúp các tổ chức xác định các dấu hiệu bị xâm phạm, hoạt động độc hại hoặc rủi ro bảo mật trong cơ sở hạ tầng của doanh nghiệp. Nhưng trước khi để các cuộc tấn công xảy ra, phương pháp phòng thủ tốt nhất vẫn là nhận thức. Chỉ cần một cú nhấp chuột sai lầm, bạn có thể trở thành con mồi của một mạng lưới thao túng không lối thoát.

Tìm hiểu thêm dịch vụ đánh giá xâm nhập hệ thống VSEC Compromise Assessment để bảo vệ toàn diện cho doanh nghiệp của bạn.