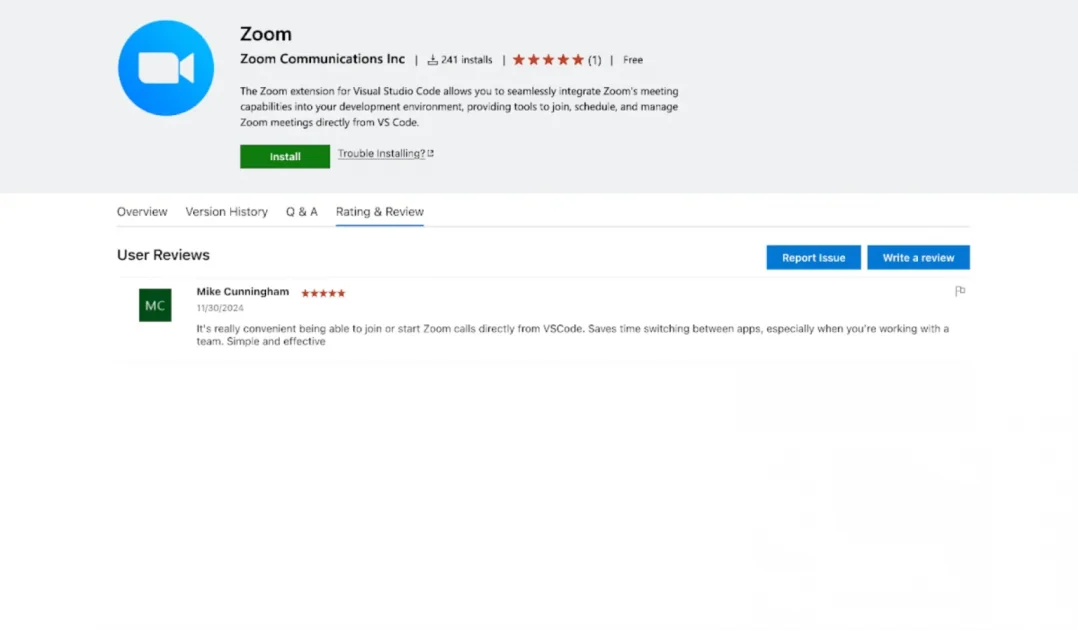

Một chiến dịch nhắm vào các nhà phát triển phần mềm thông qua tiện ích Visual Studio Code (VS Code) độc hại vừa được Hunt.io phát hiện. Tiện ích này giả danh công cụ Zoom Workspace phổ biến, với mục tiêu đánh cắp cookie Google Chrome và dữ liệu nhạy cảm khác.

Tiện ích này được tải lên VS Code Marketplace vào ngày 30 tháng 11 và ban đầu trông hợp pháp, với liên kết đến kho GitHub chính thức của Zoom Meeting SDK. Tuy nhiên, phiên bản 0.2.2 đã được phát hiện có mã độc, nhắm vào việc thu thập cookie Chrome thông qua các truy vấn SQLite.

Tiện ích này sử dụng đường dẫn AppData\Local\Google\Chrome\User Data\Default\Cookies để lấy các thông tin nhạy cảm như host keys và cookie. Nó cũng giao tiếp với một endpoint đáng ngờ tại https:// api.storagehb[.]cn, được cho là máy chủ Command-and-Control (C2) hoặc nơi lưu trữ dữ liệu. Đặc biệt, tệp .env của tiện ích chứa các API key cho hơn 20 dịch vụ nổi tiếng như GitHub, AWS, và PayPal.

Các nhà phát triển cần thận trọng khi cài đặt ứng dụng từ các nguồn không đáng tin cậy. Các ứng dụng có số lượt tải thấp và đánh giá ít có thể là dấu hiệu cảnh báo về nguy cơ bị lợi dụng trong các cuộc tấn công mạng.